深圳市中博裕科技有限公司

地 址:深圳市龙岗区龙城街道盛平南路33号汇麒商务大厦6层6B-1

联系人:周小姐

手 机:13823554823(微信同号)

业务QQ:463731937

E-mail:13823554823@163.com

网 址:www.zbydz.com

解密概述:

芯片解密(IC解密),又称为单片机解密,就是通过一定的设备和方法,直接得到加密单片机中的烧写文件,可以自己复制烧写芯片或反汇编后自己参考研究。

目前芯片解密有两种方法,一种是以软件为主,称为非侵入型攻击,要借助一些软件,如类似编程器的自制设备,这种方法不破坏母片(解密后芯片处于不加密状态);还有一种是以硬件为主,辅助软件,称为侵入型攻击,这种方法需要剥开母片(开盖或叫开封,decapsulation),然后做电路修改(通常称 FIB:focused ion beam),这种破坏芯片外形结构和芯片管芯线路只影响加密功能,不改变芯片本身功能。

可解密的部分厂家:MICROCHIP ATMEL EMC MICON ZILOG ALTERA ABOV FUJITSU LG/HYUNDAI PHILIPS XILINX WINBOND INTEL MOTOROLA INFINEON LATTICE MACH(PSD) STC ST SST ISSI CPLD系列 GAL ATMEL(AVR) SYNCMOS HOLTEK CYPRESS TI ALISN(CHIPON)

解密方法:

1、软件攻击

该技术通常使用处理器通信接口并利用协议、加密算法或这些算法中的安全漏洞来进行攻击。软件攻击取得成功的一个典型事例是对早期ATMELAT89C 系列单片机的攻击。攻击者利用了该系列单片机擦除操作时序设计上的漏洞,使用自编程序在擦除加密锁定位后,停止下一步擦除片内程序存储器数据的操作,从而使加过密的单片机变成没加密的单片机,然后利用编程器读出片内程序。目前在其他加密方法的基础上,可以研究出一些设备,配合一定的软件,来做软件攻击。

近期国内出现了了一种51芯片解密设备(成都一位高手搞出来的),这种解密器主要针对SyncMos. Winbond,在生产工艺上的漏洞,利用某些编程器定位插字节,通过一定的方法查找芯片中是否有连续空位,也就是说查找芯片中连续的FF FF字节,插入的字节能够执行把片内的程序送到片外的指令,然后用解密的设备进行截获,这样芯片内部的程序就被解密完成了。

2、电子探测攻击

该技术通常以高时间分辨率来监控处理器在正常操作时所有电源和接口连接的模拟特性,并通过监控它的电磁辐射特性来实施攻击。因为单片机是一个活动的电子器件,当它执行不同的指令时,对应的电源功率消耗也相应变化。这样通过使用特殊的电子测量仪器和数学统计方法分析和检测这些变化,即可获取单片机中的特定关键信息。目前RF编程器可以直接读出老的型号的加密MCU中的程序,就是采用这个原理。

3、过错产生技术

该技术使用异常工作条件来使处理器出错,然后提供额外的访问来进行攻击。使用最广泛的过错产生攻击手段包括电压冲击和时钟冲击。低电压和高电压攻击可用来禁止保护电路工作或强制处理器执行错误操作。时钟瞬态跳变也许会复位保护电路而不会破坏受保护信息。电源和时钟瞬态跳变可以在某些处理器中影响单条指令的解码和执行。

4、探针技术

该技术是直接暴露芯片内部连线,然后观察、操控、干扰单片机以达到攻击目的。

为了方便起见,人们将以上四种攻击技术分成两类,一类是侵入型攻击(物理攻击),这类攻击需要破坏封装,然后借助半导体测试设备、显微镜和微定位器,在专门的实验室花上几小时甚至几周时间才能完成。所有的微探针技术都属于侵入型攻击。另外三种方法属于非侵入型攻击,被攻击的单片机不会被物理损坏。在某些场合非侵入型攻击是特别危险的,这是因为非侵入型攻击所需设备通常可以自制和升级,因此非常廉价。

大部分非侵入型攻击需要攻击者具备良好的处理器知识和软件知识。与之相反,侵入型的探针攻击则不需要太多的初始知识,而且通常可用一整套相似的技术对付宽范围的产品。因此,对单片机的攻击往往从侵入型的反向工程开始,积累的经验有助于开发更加廉价和快速的非侵入型攻击技术。

侵入型芯片解密的一般过程:

侵入型攻击的第一步是揭去芯片封装(简称“开盖”有时候称“开封”,英文为“DECAP”,decapsulation)。有两种方法可以达到这一目的:第一种是完全溶解掉芯片封装,暴露金属连线。第二种是只移掉硅核上面的塑料封装。第一种方法需要将芯片绑定到测试夹具上,借助绑定台来操作。第二种方法除了需要具备攻击者一定的知识和必要的技能外,还需要个人的智慧和耐心,但操作起来相对比较方便,完全家庭中操作。

芯片上面的塑料可以用小刀揭开,芯片周围的环氧树脂可以用浓硝酸腐蚀掉。热的浓硝酸会溶解掉芯片封装而不会影响芯片及连线。该过程一般在非常干燥的条件下进行,因为水的存在可能会侵蚀已暴露的铝线连接(这就可能造成解密失败)。接着在超声池里先用丙酮清洗该芯片以除去残余硝酸,并浸泡。

最后一步是寻找保护熔丝的位置并将保护熔丝暴露在紫外光下。一般用一台放大倍数至少100倍的显微镜,从编程电压输入脚的连线跟踪进去,来寻找保护熔丝。若没有显微镜,则采用将芯片的不同部分暴露到紫外光下并观察结果的方式进行简单的搜索。操作时应用不透明的纸片覆盖芯片以保护程序存储器不被紫外光擦除。将保护熔丝暴露在紫外光下5~10分钟就能破坏掉保护位的保护作用,之后,使用简单的编程器就可直接读出程序存储器的内容。

对于使用了防护层来保护EEPROM单元的单片机来说,使用紫外光复位保护电路是不可行的。对于这种类型的单片机,一般使用微探针技术来读取存储器内容。在芯片封装打开后,将芯片置于显微镜下就能够很容易的找到从存储器连到电路其它部分的数据总线。由于某种原因,芯片锁定位在编程模式下并不锁定对存储器的访问。利用这一缺陷将探针放在数据线的上面就能读到所有想要的数据。在编程模式下,重启读过程并连接探针到另外的数据线上就可以读出程序和数据存储器中的所有信息。

还有一种可能的攻击手段是借助显微镜和激光切割机等设备来寻找保护熔丝,从而寻查和这部分电路相联系的所有信号线。由于设计有缺陷,因此,只要切断从保护熔丝到其它电路的某一根信号线(或切割掉整个加密电路)或连接1~3根金线(通常称FIB:focused ion beam),就能禁止整个保护功能,这样,使用简单的编程器就能直接读出程序存储器的内容。

虽然大多数普通单片机都具有熔丝烧断保护单片机内代码的功能,但由于通用低档的单片机并非定位于制作安全类产品,因此,它们往往没有提供有针对性的防范措施且安全级别较低。加上单片机应用场合广泛,销售量大,厂商间委托加工与技术转让频繁,大量技术资料外泻,使得利用该类芯片的设计漏洞和厂商的测试接口,并通过修改熔丝保护位等侵入型攻击或非侵入型攻击手段来读取单片机的内部程序变得比较容易。

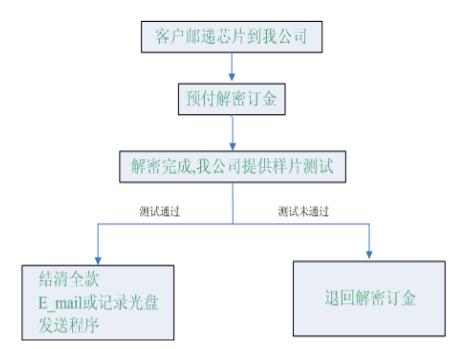

解密流程:

解密相关问题:

1、解密是否合法?

芯片解密作为一种技术分析手段是完全合法的,在很多领域都得到广泛应用。

比如,我们公司利用反汇编软件以及仿真系统等,可以分析程序作者的设计思路和内含的算法等等,这对加速新产品研究以及学习先进技术是非常有帮助的。

芯片解密是一种合法的了解信息的手段,但对了解到的信息进行利用必须遵守知识产权法律的约束。

我公司为您提供各种单片机,IC芯片的解密服务,以及加密狗软件的破解!

2、解密是否存在风险?

这个是我们和客户都非常关心的问题,我们都希望快速的一次性解密成功,但是由于解密不是个非常简单的劳工,遇到的各种不可预见的问题很多,即使是同样的芯片,使用设计者采用的不同加密手段,需要解密的手段也需要不同。我们下面结合我们解密的经验,详细谈谈这些可能。

单片机解密存在失败的概率,从我们解密的经验来看,按概率来讲,大概存在1%单片机解密的失败概率,存在0.3%的损坏母片的概率。所以我们不保证100%解密成功,也不保证100%不破坏母片,请客户慎重考虑这种风险。

但是我们对解密失败的原因进行了认真总结(下面写了一些,有些涉及核心技术的我们没有列出),并尽量采用了降低这种概率的一系列办法,目前失败的概率愈来愈低,并且我们承诺失败不收客户任何费用。下面分析解密失败的原因和损坏母片的可能性问题。

3、单片机解密失败的原因:

1)DECAP存在失败的可能(这种占解密失败原因的绝大部分):

A.过腐蚀,PAD腐蚀坏,外部不能读出程序

B.芯片流片工艺不,DECAP的时候容易腐蚀PASSVATION表层(钝化层),使管芯实效,外部无法读出

C.开盖的时候把PIN脚氧化(酸弄到管脚上了)

D.无意中弄断AL线

E.单片机机使用特殊封装材料,无法和酸反应

F.管芯特殊封装,不在芯片正中位置,极容易开坏

G.芯片封装的时候有杂质,无法进行化学反应。

2)FIB存在失败的可能:

A.芯片流片工艺小,位子没有找正确

B.FIB连线过长,离子注入失效

C.离子注入强度没有控制好

D.FIB设备存在问题(目前上海FIB设备基本是台湾或美国淘汰的,设备存在问题的概率还经常出现,但知道有问题还好,怕就怕做的过程中突然出现问题,当然这个概率极其的低)

3)其他单片机解密失败原因:

目前加密的最新技术不断出现(我们已经遇到过一片ATMEGA48的最近加密方式,你用编程器一读母片,母片程序就会改变!另外 2007.6.12遇到过一款TINY13V的单片机,程序可以解密出,但是就是不能用)、编程器软件缺陷、芯片烧断过多管脚,并且烧断保护电路、低级的误操作都可能使解密失败;目前单片机的程序存储是靠内部电子作为介质来存储的,当芯片使用周期比较长或受到外部强磁场等环境的影响,失败的概率更高;另外带时序功能GAL解密,带有猜测性质,也存在失败的概率;如果采用纯软件的方式破解,和母片的编程软件、生产日期和编程方式甚至编程语言等有很大关系,也存在失败的概率。

上面的原因可能就造成单片机解密的失败。

对于单片机解密是否损坏母片?单片机解密解密存在损坏母片的概率,大概有0.3%的概率,所以也请客户考虑这种风险。

我们目前单片机解密有两种做法,一种是软件的方法(要借助类似编程器的自制设备),这种方法一般不破坏母片(解密后芯片处于不加密状态),但也存在误操作的可能(比如误擦除等),这种概率更低大概只有0.02%(我们目前只出现过一次,新手操作);

还有一种是硬件为主,辅助软件,这种方法需要剥开母片(开盖或叫开封,decapsulation),然后做电路修改(通常称 FIB:focused ion beam),这种破坏芯片外形结构和芯片管芯线路(影响加密功能),但不改变芯片本身功能,但在DECAP和FIB过程也存在破坏芯片的可能(具体见上面分析)。